Comment détecter un mail malveillant ou frauduleux ?

Dans un monde où les tentatives de phishing et d’hameçonnage par email sont de plus en plus sophistiquées, il est crucial de savoir comment reconnaître un mail malveillant pour se protéger des arnaques en ligne.

Apprendre à identifier un email frauduleux peut vous épargner des pertes de données personnelles et financières. Voici les principales méthodes pour détecter ces emails suspects.

1. Analysez l’adresse email de l’expéditeur

Un signe révélateur d’un email frauduleux est souvent une adresse d’expéditeur suspecte. Prenez le temps d’examiner attentivement cette adresse, en particulier le domaine après le symbole “@”.

Les emails légitimes proviennent généralement de domaines vérifiés et reconnaissables. Un mail malveillant peut utiliser des variations subtiles, comme remplacer des lettres par des chiffres, pour tromper l’utilisateur.

Exemples d’email frauduleux avec des URL suspectes

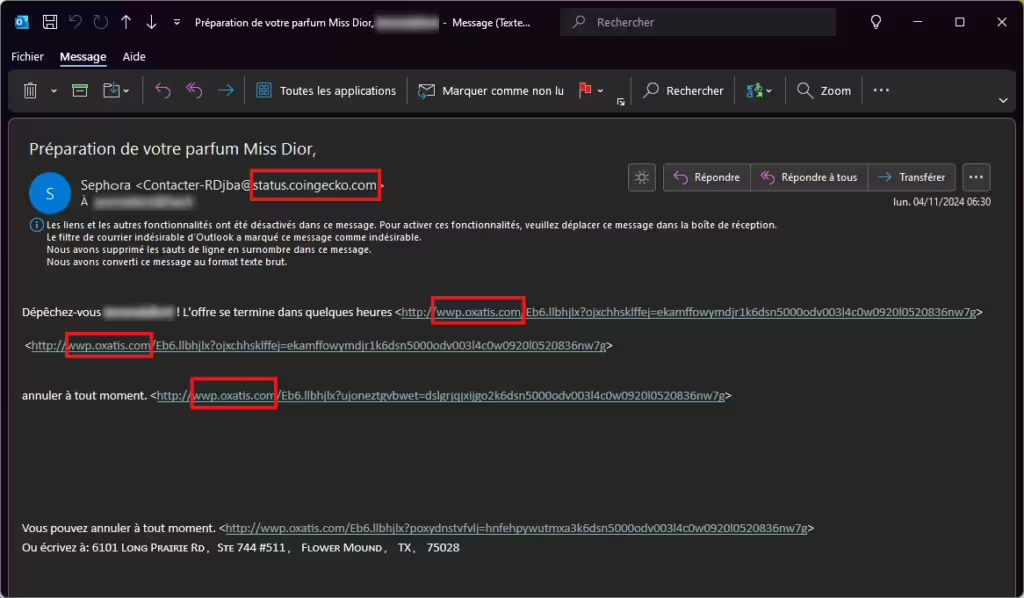

Exemple 1 simple

- Dans ce premier exemple, l’expéditeur se présente comme la société Sephora et nous laisse croire qu’un parfum est en cours d’envoi.

- Tout d’abord, le Sephora s’affiche bizarrement (plusieurs police sont utilisées)

- Le nom de domaine (après le @) ne correspond pas à la société Sephora.

- Les liens sur la page utilise un nom de domaine différent également

Pour cet exemple, l’arnaque est vite identifié. Toutefois par manque de temps ou par empressement, certains utilisateurs se feront avoir !

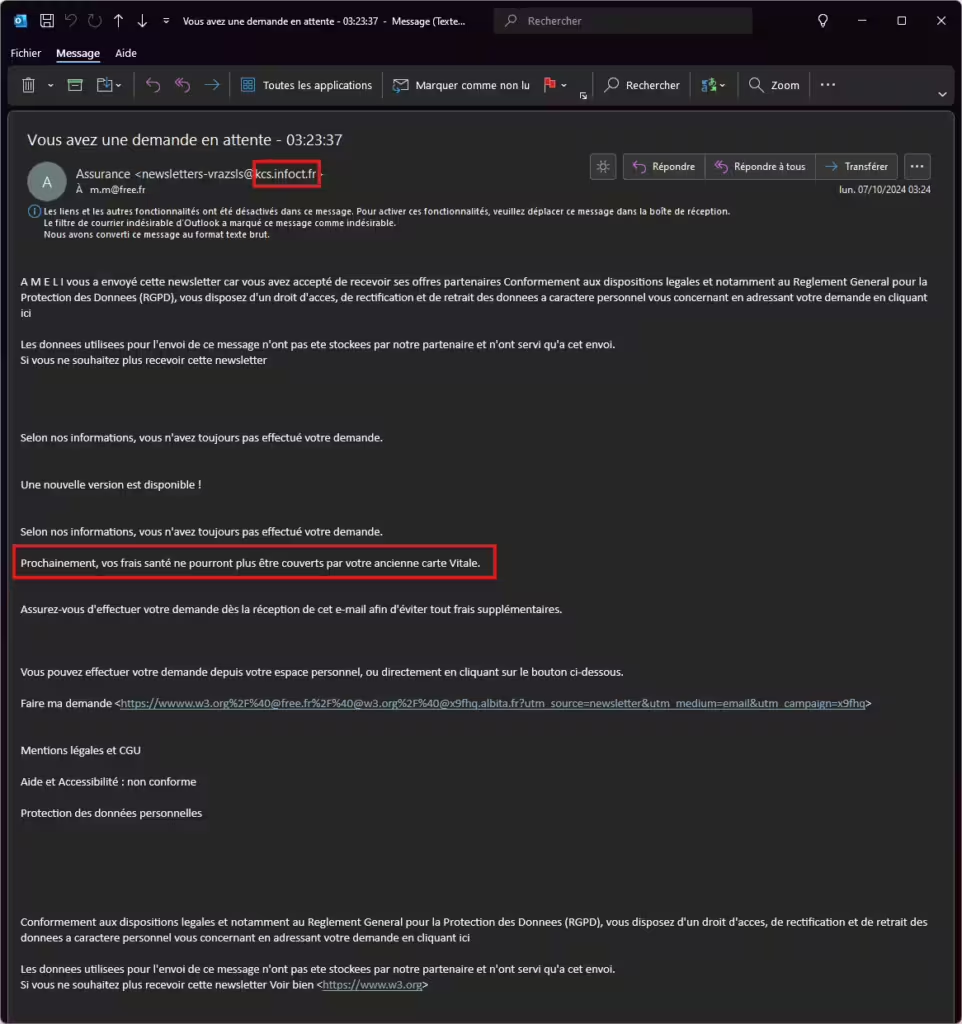

Exemple 2 : un mail qui nous alerte sur nos frais de santé qui ne seront plus couverts

- Dans ce deuxième exemple, il s’agit d’un mail qui tente de se faire passer pour l’assurance Santé et le site AMELI.

- Le simple fait de vérifier le nom de domaine du mail de l’expéditeur permet d’identifier ce mail comme frauduleux.

- D’autres élèments confirme, comme l’arrêt des remboursement de santé si nous ne répondons pas, ainsi que les URL présente dans le mail qui ne correspondent pas aux URLs d’Ameli

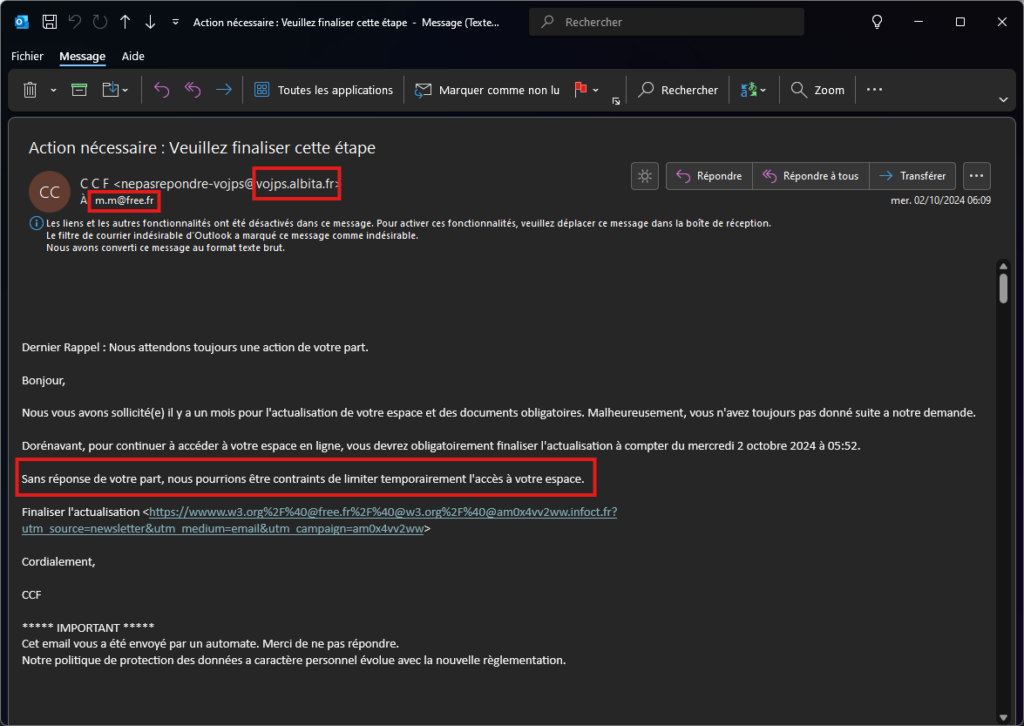

3e exemple : un mail qui reste flou et nous alerte sur une demande de mise à jour urgente

- Ce mail malveillant est également facilement identifiable par le nom de domaine et également l’adresse du destinataire (qui ne correspond pas à mon email)

- Le caractére urgent renforce la suspicion.

2. Soyez vigilant face aux pièces jointes et aux liens

Les emails malveillants contiennent souvent des pièces jointes ou des liens qui peuvent infecter votre appareil une fois ouverts.

Vérifiez que les fichiers ne contiennent pas d’extensions douteuses (.exe, .scr, .zip). Avant de cliquer sur un lien, survolez-le avec votre souris pour afficher l’adresse complète et détecter toute redirection étrange.

De manière général, si vous avez un doute sur l’expéditeur, n’ouvrez pas les pièces jointes. Par par exemple, un document Word peut intégrer du code malveillant. En fait de nombreux fichiers peuvent contenir des virus ou malware. Un clic est malcontreux est vite arrivé, pour cette raison il est important de bien protéger votre ordinateur contre le malware, vous trouverez toutes les informations avec ce lien.

Si vous avez un doute sur un email et qu’il contient un lien, vous pouvez vérifier la réputation du lien afin de savoir s’il s’agit bien d’un lien malveillant ou frauduleux, vous trouverez plus d’information avec notre guide complet.

3. Repérez les signes de demande urgente

Les arnaques par email jouent souvent sur l’urgence pour pousser les destinataires à agir sans réfléchir. Les termes comme “Action immédiate requise” ou “Votre compte sera désactivé sous 24 heures” sont des signes qu’il pourrait s’agir d’un email frauduleux.

4. Examinez le contenu pour des erreurs de grammaire et d’orthographe

Les mails de phishing présentent souvent des fautes de frappe, d’orthographe ou de grammaire, car ils sont rédigés de manière hâtive par des cybercriminels, traduits automatiquement ou généré par IA. Un message professionnel officiel est rarement truffé d’erreurs et reste cohérent. La présence de fautes ou d’incohérence doit vous alerter et vous inciter à ne pas répondre.

5. Vérifiez les informations personnelles demandées

Un email légitime ne vous demandera jamais de fournir des informations confidentielles comme votre mot de passe ou votre numéro de carte bancaire par mail. Les cybercriminels utilisent ces informations pour accéder à vos comptes. Soyez donc prudent avec toute requête de ce type.

Certaines arnaques sont plus subtiles et vous font passer par une étape de paiement fictif pour récupérer vos données bancaires. Lors de tout paiement, pensez à vérifier l’URL, si vous avez un doute utiliser PayPal.

6. Consultez les avis et avertissements en ligne

Certains emails de hameçonnage circulent largement et sont documentés en ligne. Une recherche rapide du titre de l’email ou de l’adresse de l’expéditeur peut révéler des avertissements sur des sites spécialisés. Les forums et les réseaux sociaux peuvent aussi vous informer sur les arnaques récentes.

7. Les sites pour vérifier si l’email est frauduleux

Pour vérifier si un email est malveillant ou frauduleux, plusieurs sites et services peuvent vous aider en répertoriant les escroqueries et en offrant des bases de données d’adresses suspectes :

- Have I Been Pwned (haveibeenpwned.com)

Ce site vous permet de vérifier si votre adresse email ou votre numéro de téléphone a été compromis dans des violations de données. Bien qu’il ne détecte pas directement les emails frauduleux, il peut indiquer si votre adresse a déjà été exposée et potentiellement utilisée par des escrocs. - Spamhaus (spamhaus.org)

Spamhaus maintient une liste de serveurs et d’adresses IP souvent associés à des activités de spam et d’escroquerie. Vous pouvez entrer l’adresse IP ou le domaine d’un expéditeur suspect pour vérifier s’il figure dans leurs listes. - Scamwatch (scamwatch.gov.au)

Ce site, géré par le gouvernement australien, informe sur les arnaques en cours. Vous pouvez également y trouver des conseils pour signaler un email frauduleux et consulter des exemples d’arnaques récentes. - PhishTank (phishtank.com)

PhishTank est une base de données collaborative où les utilisateurs soumettent des URL suspectes de phishing. Vous pouvez rechercher l’URL contenue dans un email pour voir si elle a été signalée comme étant frauduleuse. - Google Safe Browsing (transparencyreport.google.com)

Cet outil de Google permet de vérifier les liens de sites pour voir s’ils sont associés à des activités malveillantes. Vous pouvez y entrer l’URL contenue dans un email suspect. - VirusTotal (virustotal.com)

VirusTotal analyse les fichiers et les liens pour détecter les logiciels malveillants. Vous pouvez y soumettre des pièces jointes ou des liens inclus dans un email pour une vérification approfondie.

Ces sites sont utiles pour obtenir un aperçu des tendances actuelles en matière de phishing et pour valider des adresses ou des liens douteux.

Le grand classique de l’escroquerie par extorsion de fonds via courrier électronique

C’est une arnaque qui existe depuis de nombreuses années, mais aujourd’hui encore elle est massivement utilisée. Des criminels envoient des courriels aux gens en prétendant à tort avoir piraté leurs ordinateurs ou webcams, affirmant détenir des images et vidéos compromettantes.

Ils menacent de diffuser ces contenus à moins d’être payés. Pour intimider leurs victimes, ils intègrent des informations personnelles, comme des dates de naissance et des adresses, dans leurs messages.

Ces informations proviennent probablement de fuites de données publiques antérieures. Les destinataires de ces courriels de fraude doivent savoir qu’il n’y a aucune preuve que les criminels aient réellement accès à leur webcam ou ordinateur.

Récemment, des centaines de personnes ont signalé avoir été ciblées de cette manière comme l’indique le site ScamWatch et ce chiffre est largement sous-estimé.

Comment identifier l’escroquerie

Vous recevez un message inattendu d’une personne prétendant détenir des informations sexuelles compromettantes vous concernant. L’escroc vous menace et exige un paiement, sous peine de divulguer ces informations.

Les escrocs envoient des courriels en affirmant à tort que votre ordinateur ou webcam a été piraté et que des images ou vidéos compromettantes ont été enregistrées.

Ils menacent de rendre publiques ces images ou vidéos si vous ne leur envoyez pas de la cryptomonnaie à une adresse précise.

En général, ces emails contiennent des informations personnelles afin de vous alerter. Par exemple, votre date de naissance, votre nom complet et, parfois, votre numéro de téléphone portable et votre adresse, ce qui leur donne un aspect plus crédible.

Ce qu’il faut retenir

Si vous recevez des emails de ce type, ne répondez pas et ne payez pas d’argent. Il n’existe aucune preuve que les escrocs aient accès à votre webcam ou à votre ordinateur.

Les informations personnelles mentionnées dans les courriels proviennent très probablement de fuite de données précédentes. Vous pouvez vérifier les fuites de données vous concernant avec des site comme Have I Been Pwned (haveibeenpwned.com), Firefox Monitor (https://monitor.firefox.com), Identity Leak Checker (https://sec.hpi.uni-potsdam.de/ihl), Dehashed (https://dehashed.com) ou encore GhostProject (https://ghostproject.fr).

La stratégie de l’escrocs consiste à vous incitez à agir rapidement pour éviter toute gêne ou atteinte à votre réputation.

Vous avez partagé des informations bancaires sur un site frauduleux, voici les démarches à suivre

Si vous avez partagé des informations bancaires sur un site frauduleux, voici les étapes à suivre pour vous protéger :

- Contactez votre banque : Informez immédiatement votre banque de la situation. Ils pourront bloquer votre carte ou votre compte pour éviter des transactions non autorisées et vous conseiller sur les prochaines étapes.

- Surveillez vos comptes : Vérifiez vos comptes bancaires et cartes de crédit pour détecter toute transaction suspecte ou non autorisée. Signalez toute activité suspecte à votre banque.

- Changez vos mots de passe : Modifiez les mots de passe de vos comptes en ligne, en particulier ceux liés à vos informations bancaires. Utilisez des mots de passe forts et uniques.

- Activez l’authentification à deux facteurs (2FA) : Si disponible, activez l’authentification à deux facteurs pour vos comptes en ligne afin d’ajouter une couche de sécurité supplémentaire.

- Signalez le site frauduleux : Signalez le site aux autorités compétentes, comme la répression des fraudes ou la police. Vous pouvez également le signaler à des organisations comme Signal-Spam en France.

- Surveillez votre identité : Inscrivez-vous à un service de surveillance de l’identité si vous craignez que vos informations personnelles aient été compromises. Cela peut vous aider à détecter des activités frauduleuses liées à votre identité.

- Soyez vigilant face au phishing : Restez attentif aux emails ou messages suspects qui pourraient essayer de vous soutirer d’autres informations personnelles ou financières. Ne cliquez pas sur des liens douteux.

- Envisagez de geler votre crédit : Si vous êtes particulièrement préoccupé par le vol d’identité, vous pouvez envisager de geler votre crédit auprès des agences de notation.

En agissant rapidement, vous pouvez réduire les risques de pertes financières et protéger vos informations personnelles.

Résumé sur les emails malveillant ou frauduleux

Apprendre à détecter un mail malveillant est essentiel pour votre sécurité numérique. En suivant ces conseils, vous pouvez identifier les signes d’un email suspect et vous protéger contre le phishing et l’hameçonnage.

Pour garantir votre sécurité en ligne, restez vigilant et prenez le temps de vérifier la légitimité de chaque email.

Pour ne rien rater, abonnez-vous à Cosmo Games sur Google News et suivez-nous sur X (ex Twitter) en particulier pour les bons plans en direct. Vos commentaires enrichissent nos articles, alors n'hésitez pas à réagir ! Un partage sur les réseaux nous aide énormément. Merci pour votre soutien !